HTTP的安全性问题一般地,HTTP的报文在网络中是明文传输的。WEB服务器或者浏览器组装好HTTP数据包后,就直接递交给了传输层(一般是基于TCP的)进行传送。而通常情况下,我们的数据包不是直接传送到目标主机的,中间会经过很多的转发节点,比如寝室或家里的路由器,学校的网关路由器,运营商的路由器等。这中间的任何节点都可以截获我们的数据包,查看甚至篡改里面的内容然后再进行转发。 在这里,举三个例子。

例1:Cookie窃取

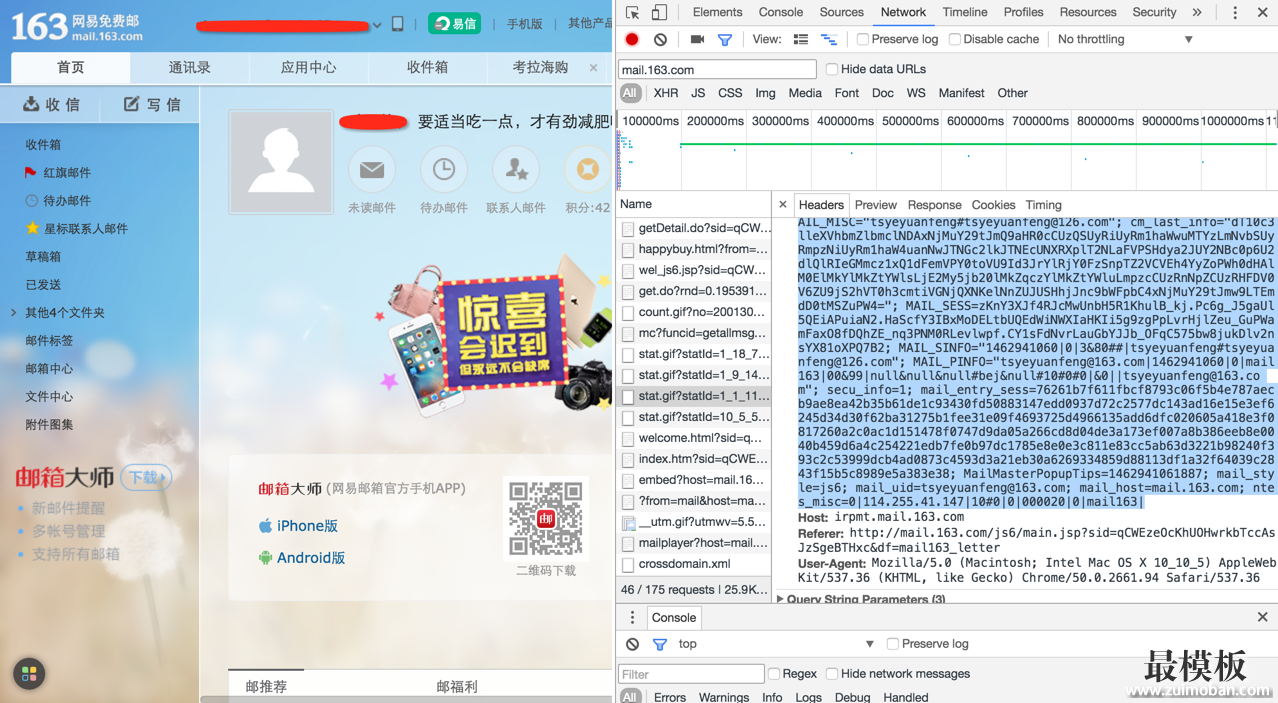

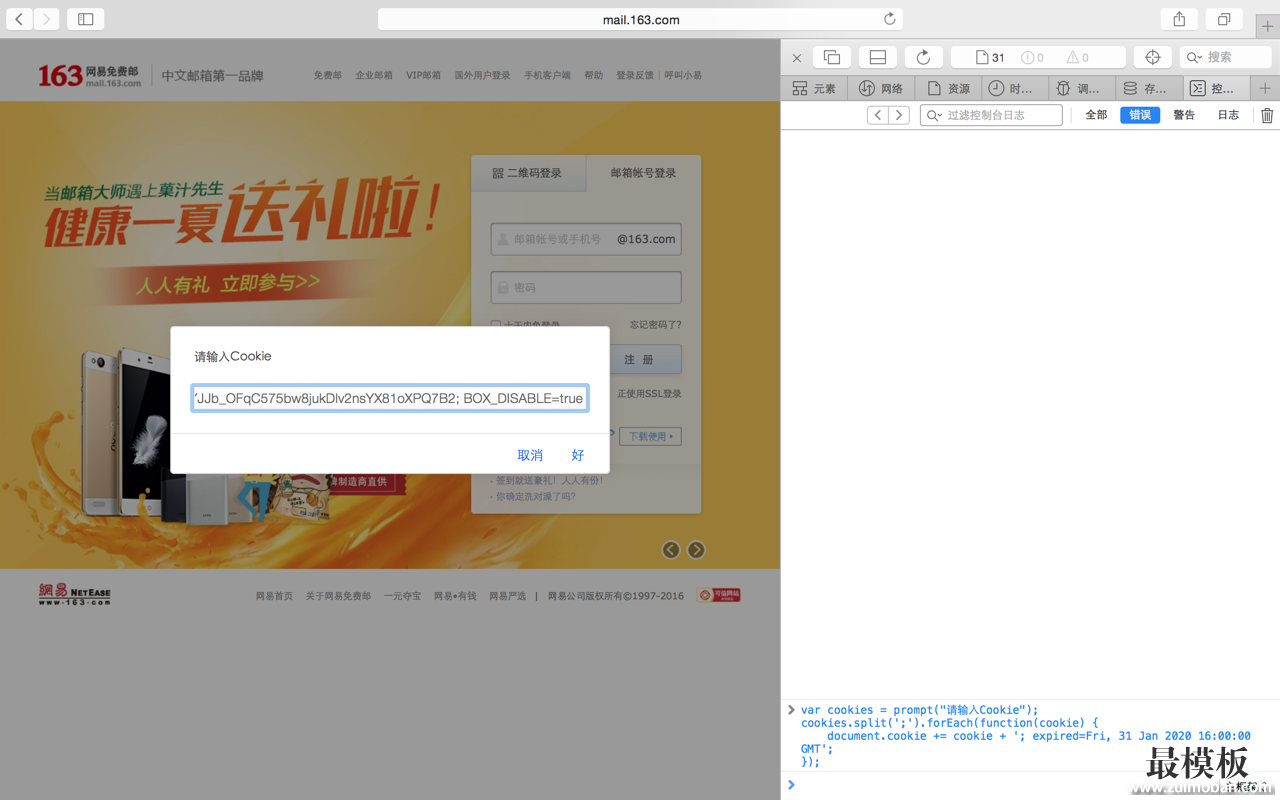

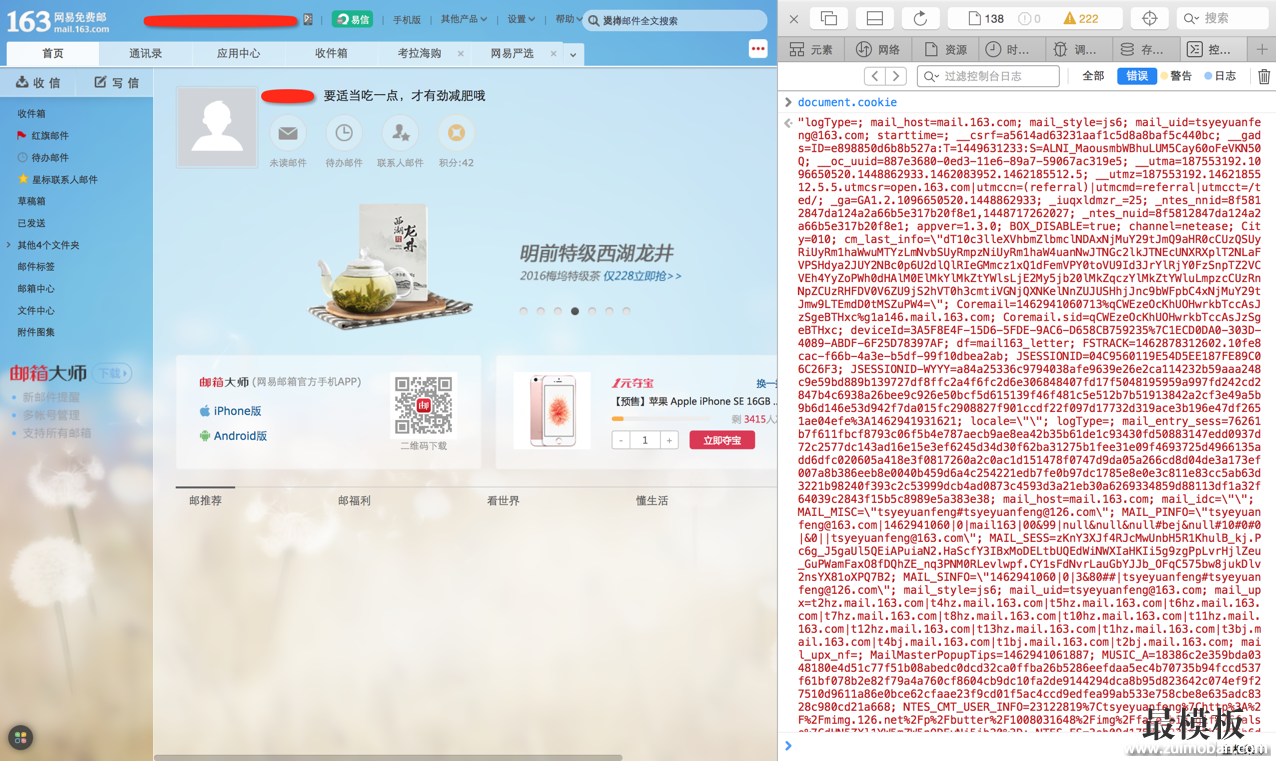

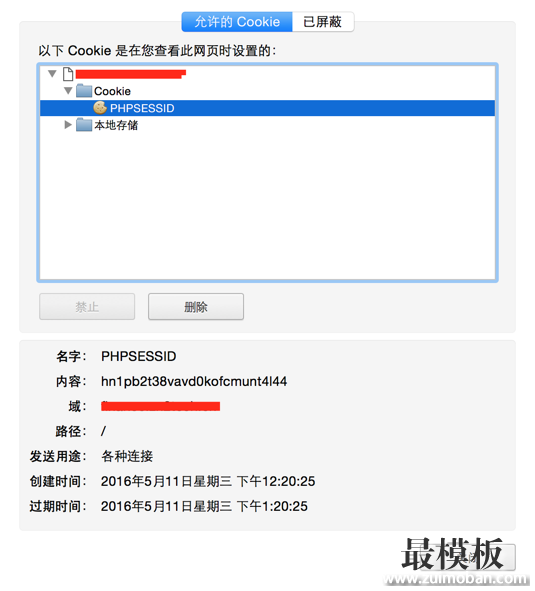

如下图所示,这是登录之后浏览器存储的Cookie,里面有一个Session ID。

Cookie-Session

也就是说,如果我们的Cookie信息在传输的过程中被窃取了,窃取者就可以登录我们的账号了。我们拿163邮箱的登录举个例子。

所以,从例子1我们能看出来,当我们的Cookie信息被窃取,账号就有可能被坏人登录,然后做一些坏事~^~。我们的QQ空间,人人账号,BBS等都有可能通过这种方式被别人登录,因为他们都是只基于HTTP的。所以,对于不信任的WIFI热点,最好少连,连了也不要登录这些只基于HTTP的社交账号。当然了,这里只是举了一个例子,能够被窃取的还不仅仅是Cookie信息。由此可见,HTTP安全性问题一:数据有被窃取的危险。

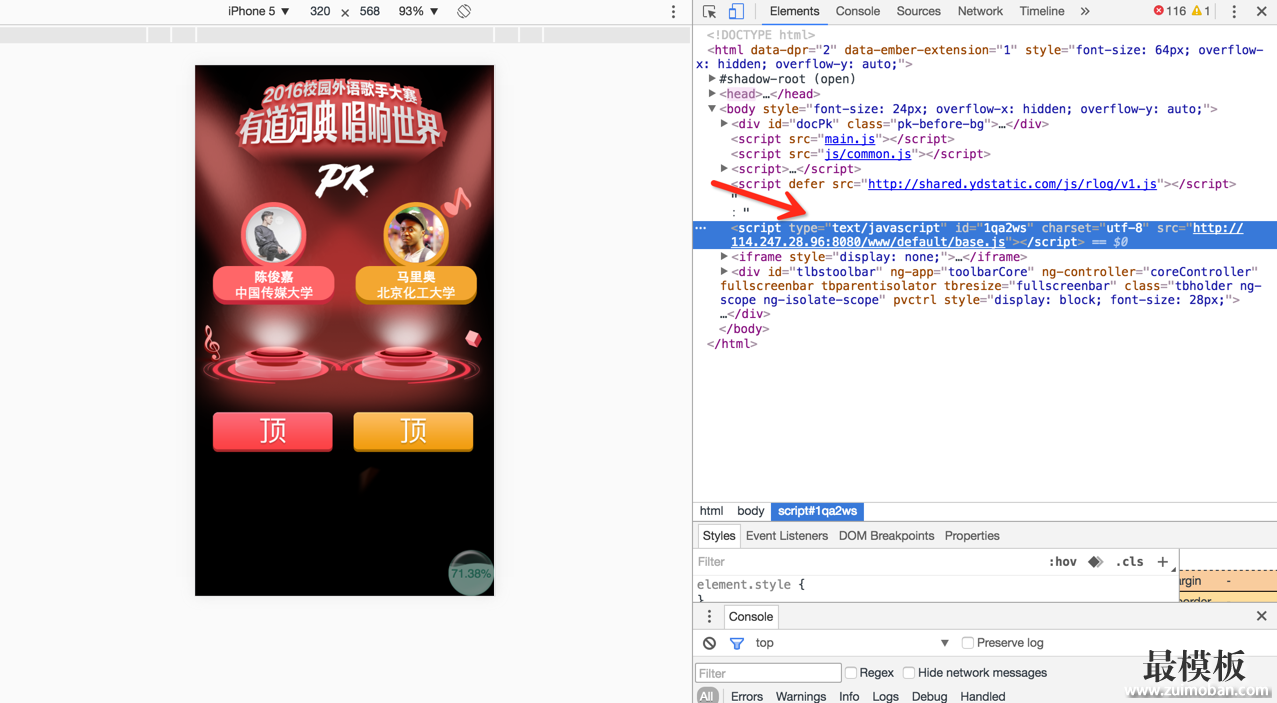

例2: 运营商HTTP劫持

HTTP劫持示意图1

HTTP劫持示意图2

HTTP劫持示意图3

例3:中间人攻击 |

HTTPS与SSL详细分析教程

时间:2016-05-23 23:54来源:未知 作者:好模板 点击:次

HTTP的安全性问题 一般地,HTTP的报文在网络中是明文传输的。WEB服务器或者浏览器组装好HTTP数据包后,就直接递交给了传输层(一般是基于TCP的)进行传送。而通常情况下,我们的数据

顶一下

(0)

0%

踩一下

(0)

0%

------分隔线----------------------------

- 热点内容

-

- 如何卸载WDCP上的云锁

云锁是安全厂商椒图科技发布的一款安全管理软件,目前我司...

- .htaccess 域名绑定子文件夹(子目录

.htacces 真的很强大,我们使用.htaccess写入特定规则,就可以一个...

- 如何检测系统是否支持GD库

如何检测系统是否支持GD库...

- CRC32算法碰撞测试

CRC32算法概述 CRC全称Cyclic Redundancy Check,又叫循环冗余校验。C...

- 让IIS支持htaccess重写规则定义

到这里下载合适的版本 http://www.helicontech.com/download.htm 下载手动...

- 如何卸载WDCP上的云锁

- 随机模板

-

-

ecshop仿中国鲜花礼品网模

人气:3641

ecshop仿中国鲜花礼品网模

人气:3641

-

桔色ecshop模板

人气:489

桔色ecshop模板

人气:489

-

凡客成品ecshop模板二钻石

人气:758

凡客成品ecshop模板二钻石

人气:758

-

ecshop仿1mall网上超市整站免

人气:7963

ecshop仿1mall网上超市整站免

人气:7963

-

深蓝色asp中英繁三语外贸

人气:506

深蓝色asp中英繁三语外贸

人气:506

-

ecshop仿m18麦考林2012版模板

人气:1009

ecshop仿m18麦考林2012版模板

人气:1009

-